一键DD网络重装系统 – 魔改版(适用于Linux / Windows)

当我们需要重装VPS/云平台/独立服务器操作系统时,通常可以通过服务商模板和ISO挂载的方式重新安装。 从今天开始,你将拥有了一个全新的方式,通过网络一键式重新安装纯净操作系统,无需CD-ROM,无需VNC/IPIM/KVM。 无论是Linux,还是Windows,都可以通过网络一键式完成安装,通过简单的两行命令开启美妙的体验。

现实需求

为什么我们需要重装纯净系统? 1. 服务商提供的系统模板可能会内置一些软件,甚至和我们即将安装的软件产生冲突,导致安装失败。 2. ISO挂载并不是所有服务商都提供的服务,一些IPIM/KVM传输速度过于缓慢,安装效率较差。 3. Linux/Windows在使用中可能遇到一些找不到问题的莫名错误。相信你一定深有体会!

你需要了解

1. 所有系统除特殊说明外,安装完毕的默认密码是cxthhhhh.com,为了防止暴力破解,你必须在安装完毕立刻修改默认密码! 2. 因硬件配置和网络环境不同,安装全程需要15-60分钟,请耐心等待。安装完成即可通过IP:22(Linux SSH)/IP:3389(Windows RDP)进行连接。 3. 为了稳定性和安全性,我建议所有网站管理员/开发者/公司使用最新的系统,同时我只为最新的系统提供技术支持。 4. 一些没有DHCP的VPS/云平台/独立服务器,安装后无法访问网络,你需要登陆VNC/IPIM/KVM后手动进行网卡IP配置。

重装系统前环境需求

1. 当前已安装任意由GRUB or GRUB2引导Linux系统(RedHat/CentOS/Debian/Ubuntu/Etc.) 2. 安装重装系统的前提组件 ①. RedHat/CentOS:

yum install -y xz openssl gawk file

②. Debian/Ubuntu:

apt-get install -y xz-utils openssl gawk file

让我们开始吧

1. 下载SHELL脚本(通过root用户运行)

wget –no-check-certificate https://shell.p1e.cn/reinstall/Network-Reinstall-System-Modify.sh && chmod a+x Network-Reinstall-System-Modify.sh

2. 安装系统(任选其一)

【安装Linux系统】 ①. 一键网络重装纯净CentOS 7(推荐)

bash Network-Reinstall-System-Modify.sh -CentOS_7

②. 一键网络重装纯净CentOS 6

bash Network-Reinstall-System-Modify.sh -CentOS_6

③. 一键网络重装纯净Debian 9(推荐)

bash Network-Reinstall-System-Modify.sh -Debian_9

④. 一键网络重装纯净Debian 8

bash Network-Reinstall-System-Modify.sh -Debian_8

⑤. 一键网络重装纯净Debian 7

bash Network-Reinstall-System-Modify.sh -Debian_7

⑥. 一键网络重装纯净Ubuntu 18.04(推荐)

bash Network-Reinstall-System-Modify.sh -Ubuntu_18.04

⑦. 一键网络重装纯净Ubuntu 16.04

bash Network-Reinstall-System-Modify.sh -Ubuntu_16.04

⑧. 一键网络重装纯净Ubuntu 14.04

bash Network-Reinstall-System-Modify.sh -Ubuntu_14.04

【安装Windows系统】 *警告:你需要购买来自Microsoft或其合作伙伴正版系统授权并激活系统使用。继续安装即代表您知悉并已经购买正版授权。 ①. 一键网络重装纯净Windows Server 2019(推荐)

bash Network-Reinstall-System-Modify.sh -Windows_Server_2019

②. 一键网络重装纯净Windows Server 2016

bash Network-Reinstall-System-Modify.sh -Windows_Server_2016

③. 一键网络重装纯净Windows Server 2012 R2

bash Network-Reinstall-System-Modify.sh -Windows_Server_2012R2

④. 一键网络重装纯净Windows Server 2008 R2

bash Network-Reinstall-System-Modify.sh -Windows_Server_2008R2

⑤. 一键网络重装纯净Windows 7

bash Network-Reinstall-System-Modify.sh -Windows_7_Vienna

⑥. 一键网络重装纯净Windows Server 2003

bash Network-Reinstall-System-Modify.sh -Windows_Server_2003

【安装DD系统】 *如果您不了解这意味着什么,请不要进行操作。%ULR%应该替换为您自己的映像地址。

bash Network-Reinstall-System-Modify.sh -DD “%URL%”

恭喜,你已经完成了系统重装,享受当下的美好

当您执行完上面的2行命令,你的服务器将开始网络重装纯净系统。在完成安装前,您将无法进行连接管理。 因硬件配置和网络环境不同,安装全程需要15-60分钟,请耐心等待。安装完成即可通过IP:22(Linux SSH)/IP:3389(Windows RDP)进行连接。 这篇文章转自[CXT] Technical Blog 技術博客

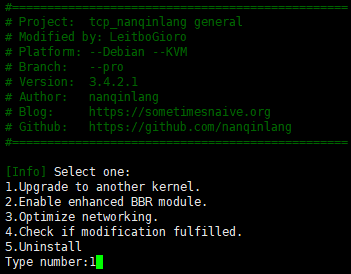

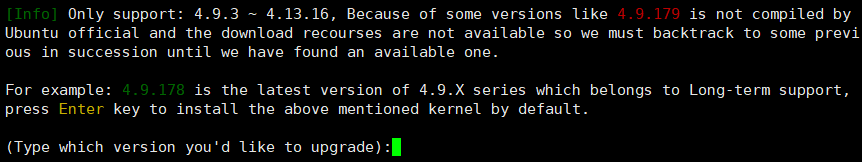

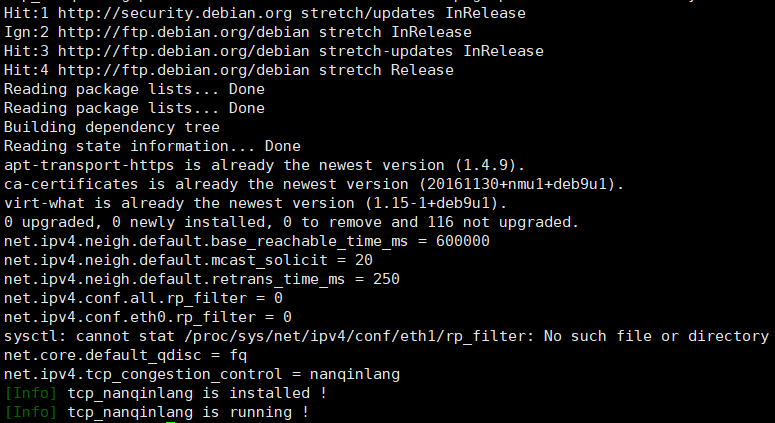

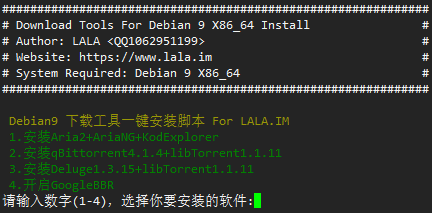

2. 脚本自动探测出最新版本的 4.9.X 版本内核,如果无安装其他版本内核的特别需要,直接按回车,即可自动开始安装;

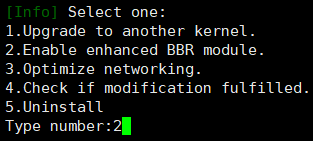

2. 脚本自动探测出最新版本的 4.9.X 版本内核,如果无安装其他版本内核的特别需要,直接按回车,即可自动开始安装;  3. 安装后期,弹出“是否需要卸载自带旧内核”的提示,选择“No”卸载即可,随后不久系统重启 4. 再次登录系统,运行以下命令,按“2”开始下载魔改 BBR 模块并与新版本内核合并,并自动设置好魔改 BBR 设置,随后脚本退出:

3. 安装后期,弹出“是否需要卸载自带旧内核”的提示,选择“No”卸载即可,随后不久系统重启 4. 再次登录系统,运行以下命令,按“2”开始下载魔改 BBR 模块并与新版本内核合并,并自动设置好魔改 BBR 设置,随后脚本退出: 5. 再次运行以下命令,按“3”可完成一些外围的网络参数优化,此项你可以选择执行或不执行;

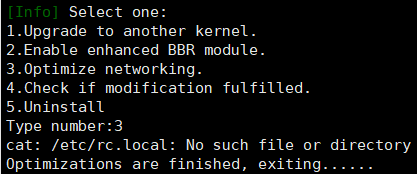

5. 再次运行以下命令,按“3”可完成一些外围的网络参数优化,此项你可以选择执行或不执行;

6. 脚本中按“4”是查看魔改 BBR 的运行状态,按“5”是卸载魔改 BBR。 脚本开源:

6. 脚本中按“4”是查看魔改 BBR 的运行状态,按“5”是卸载魔改 BBR。 脚本开源: 一、脚本仅支持Debian9X64,请在完全纯净的系统上安装:

一、脚本仅支持Debian9X64,请在完全纯净的系统上安装: 更多的关于

更多的关于 **本地测试软件。**这里推荐使用WinMTR,这是一款方便易用的路由跟踪工具。该软件可以帮助用户直接查看各个节点的响应时间及丢包率,非常适合windows下客户做路由追踪及PING进行测试。

**本地测试软件。**这里推荐使用WinMTR,这是一款方便易用的路由跟踪工具。该软件可以帮助用户直接查看各个节点的响应时间及丢包率,非常适合windows下客户做路由追踪及PING进行测试。 输入你想要追踪的域名或者服务器IP,接着你就可以看到数据包经过的节点还有丢包等情况,同时支持导出文本。

输入你想要追踪的域名或者服务器IP,接着你就可以看到数据包经过的节点还有丢包等情况,同时支持导出文本。  相关的参数说明如下:

相关的参数说明如下: 检测出来的CPU,你也可以进入这个网站:

检测出来的CPU,你也可以进入这个网站: 另外一个手动命令测试磁盘IO:

另外一个手动命令测试磁盘IO: 一键带宽检测工具:speedtest-cli,官网:

一键带宽检测工具:speedtest-cli,官网: 这里再提供另外一个VPS速度与性能综合测试工具,用它可以一键测试VPS主机的基本配置、机房带宽、Ping值、IO性能、UnixBench跑分等,测试过程花费的时间比较长,需要耐心等待。

这里再提供另外一个VPS速度与性能综合测试工具,用它可以一键测试VPS主机的基本配置、机房带宽、Ping值、IO性能、UnixBench跑分等,测试过程花费的时间比较长,需要耐心等待。 **检测VPS虚拟技术。**命令如下:

**检测VPS虚拟技术。**命令如下: **自建speedtest测试。**这个适合VPS主机商,方便给客户测试从服务器到用户本地的下载速度。

**自建speedtest测试。**这个适合VPS主机商,方便给客户测试从服务器到用户本地的下载速度。